Liczba phishingowych oszustw e-mailowych rośnie, a atakujący stają się coraz bardziej kreatywni w sposobach kradzieży danych. Przyjrzymy się różnym rodzajom ataków phishingowych i najlepszym sposobom ochrony siebie i swojej firmy.

Czym są phishing i fałszywe wiadomości e-mail?

Wiadomości phishingowe to starannie spreparowane wiadomości e-mail, które są wysyłane przez atakującego w taki sposób, aby wyglądały na legalne, aby oszukać cel do podjęcia pewnych działań w dobrej wierze.

Email phishing można ogólnie podzielić na następujące typy:

Phishing

W tym typie ataku osoba atakująca podszywa się pod prawdziwą firmę w celu uzyskania danych logowania. Możesz otrzymać wiadomość e-mail z prośbą o zweryfikowanie danych konta za pomocą łącza, które przenosi Cię do fałszywego ekranu logowania, który dostarcza Twoje informacje bezpośrednio do atakujących.

Phishing szpiegowski

Phishing szpiegowski to bardziej wyrafinowany atak, który obejmuje spersonalizowane informacje, które sprawiają, że atakujący wydaje się być legalnym źródłem. Może on użyć Twojego imienia i nazwiska oraz numeru telefonu, a także odnieść się do Twojej firmy w wiadomości e-mail, aby oszukać Cię, że ma z Tobą połączenie, co zwiększa prawdopodobieństwo kliknięcia łącza lub załącznika.

Whaling

Atak ten stał się ostatnio bardziej popularny, a atakujący bardzo konkretnie celują w kluczowych pracowników biznesowych, aby skłonić ich do przelania pieniędzy lub wysłania poufnych informacji, podszywając się pod prawdziwego członka zarządu firmy. Korzystając z fałszywej domeny, która wydaje się podobna do firmy ofiary, lub w połączeniu ze Spoofingiem (patrz poniżej), atakujący wysyła wiadomość e-mail, która wygląda jak wiadomość od współpracownika wysokiego szczebla w firmie, zazwyczaj dyrektora generalnego lub dyrektora finansowego, i prosi o poufne informacje (w tym nazwy użytkowników i hasła). Częstym przykładem whalingu jest proszenie ofiary o podjęcie działań finansowych pod presją ("szybko przelej pieniądze na konto bankowe, aby firma nie straciła dużego kontaktu").

Phishing współdzielonych dokumentów

Możesz otrzymać wiadomość e-mail, która wydaje się pochodzić z platformy współdzielonych dokumentów (takiej jak SharePoint lub Dysk Google), która ostrzega Cię, że dokument został Ci udostępniony. Link podany w tych wiadomościach e-mail prowadzi do fałszywej strony logowania, która naśladuje prawdziwą stronę logowania i kradnie dane uwierzytelniające konta, jeśli je wprowadzisz.

Fałszywe wiadomości e-mail

Fałszywe wiadomości e-mail to takie, w których atakujący wysyła wiadomość e-mail podszywając się pod innego nadawcę. Jest to często stosowane w połączeniu z powyższymi atakami, aby zwiększyć zaufanie użytkownika do otrzymanej wiadomości e-mail, obniżając jego czujność.

Na co należy zwrócić uwagę?

Większość platform pocztowych odfiltrowuje wiele złośliwych wiadomości e-mail, jednak niektóre z nich nieuchronnie się przedostaną, zwłaszcza do osób zajmujących wysokie stanowiska lub których dane kontaktowe są publicznie ogłaszane. Dlatego zawsze należy zachować ostrożność podczas otwierania otrzymanych wiadomości e-mail. Zebraliśmy kilka oczywistych znaków ostrzegawczych, na które należy zwracać uwagę podczas otwierania wiadomości e-mail...

Oczywiste ostrzeżenia

Ostrzeżenia o niezweryfikowanym nadawcy

W skrzynce odbiorczej mogą znajdować się wiadomości e-mail z napisem "Niezweryfikowany" lub podobnym obok nadawcy. Jest to próba ostrzeżenia przez dostawcę poczty e-mail, że nadawca może być podejrzany.

Ostrzeżenia w temacie i treści wiadomości e-mail

Na platformach poczty e-mail, takich jak Office 365, administratorzy mogą skonfigurować niestandardowe zasady, które poprzedzają temat wiadomości e-mail komunikatem [OSTRZEŻENIE] lub [PRZESTROGA] w przypadku otrzymania wiadomości e-mail pochodzących od nierozpoznanego nadawcy. W takim przypadku treść wiadomości e-mail jest również poprzedzona ostrzeżeniem lub ostrzeżeniem, jak poniżej.

Nietypowe żądania

Wiadomości phishingowe będą zawierały żądania podjęcia pewnych działań, więc jeśli otrzymasz prośbę o którekolwiek z poniższych działań, powinno to być traktowane jako podejrzane;

1. Kliknięcie osadzonego łącza, które prowadzi do strony internetowej

2. Odpowiedzi na wiadomość e-mail zawierającą poufne informacje, takie jak nazwa użytkownika, hasło lub dane osobowe

3. Dokonywanie czynności finansowych, takich jak przelewy bankowe lub podawanie danych bankowych lub danych karty kredytowej.

Pilny czas

Wiadomości phishingowe często stwarzają poczucie pilności, takie jak "musisz to zrobić w ciągu najbliższej godziny, aby nie stracić dostępu" lub "czy możesz wykonać przelew bankowy dzisiaj, abyśmy nie przegapili krytycznej sprawy". Jeśli prośba jest prawdziwa i naprawdę pilna, często e-mail nie jest najlepszą formą komunikacji i powinien wzbudzić podejrzenia.

Słaba pisownia/gramatyka

Wiadomości phishingowe często zawierają również błędy ortograficzne i gramatyczne. Jeśli ton wiadomości e-mail nie wydaje się pasować do osoby, która wydaje się wysyłać wiadomość e-mail, zawsze należy spróbować zweryfikować prośbę twarzą w twarz lub za pośrednictwem połączenia wideo / audio, aby mieć pewność, że rozmawiasz z właściwą osobą.

Subtelne ostrzeżenia

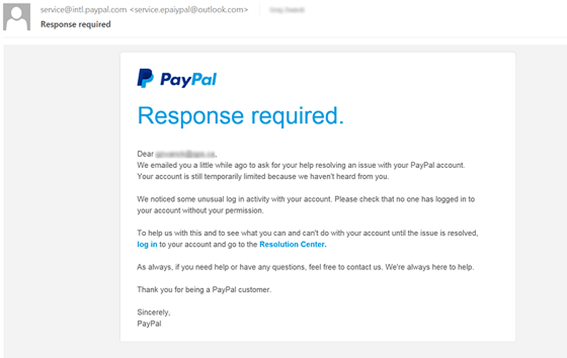

Czasami znaki są nieco mniej oczywiste, ale dzięki kilku podstawowym kontrolom możliwe jest wykrycie wiadomości phishingowych. Poniżej znajduje się przykład wiadomości e-mail od osoby podszywającej się pod PayPal. Na pierwszy rzut oka wiadomość wygląda na legalną, ale po kilku szybkich sprawdzeniach możemy zidentyfikować ją jako wiadomość phishingową.

1. Jeśli spojrzymy na adres e-mail nadawcy w przykładzie, wydaje się, że pochodzi on z "service@intl.paypal.com", ale po dalszej inspekcji widać, że w rzeczywistości pochodzi on z "service.epaiypal@outlook.com".

2. Wiadomość e-mail zawiera link do logowania, który prowadzi do nieuczciwej witryny. Możesz sprawdzić, dokąd prowadzi link w dowolnej wiadomości e-mail, najeżdżając kursorem na adres URL, który wyświetli adres, do którego prowadzi, abyś mógł go sprawdzić przed kliknięciem. Jest on zwykle wyświetlany w jednym z dolnych rogów lub czasami na kursorze.

Co robić, a czego nie

Wszystko to może wydawać się nieco skomplikowane, ale ogólnie rzecz biorąc, jeśli zastosujesz się do poniższych zaleceń i zakazów, dasz sobie bardzo dużą szansę na wyłapanie wszelkich wiadomości phishingowych.

- Zwróć uwagę na powyższe znaki.

- Jeśli nie masz pewności, spróbuj zweryfikować nadawcę za pomocą innej metody komunikacji.

- NIE przesyłaj wrażliwych lub umożliwiających identyfikację danych osobowych za pośrednictwem poczty elektronicznej, jeśli to możliwe, zwłaszcza w przypadku żądania niewidomego lub zewnętrznego.

- NIE W OLNO podejmować finansowych lub informatycznych działań administracyjnych bez weryfikacji za pomocą innej metody komunikacji.

- NIE klikaj linków w wiadomościach e-mail bez uprzedniego sprawdzenia, dokąd prowadzi dany adres URL.

- NIE otwieraj załączników od podejrzanych lub nieznanych nadawców.

- Pod żadnym pozorem NIE udostępniaj nikomu swoich danych logowania.